近日,我院吕继强教授团队在CT-RSA(Cryptographers' Track at the RSA Conference)国际会议发表了我国国家标准SM4分组密码白盒实现领域的最新研究成果“Affine Equivalence-Based Key-Recovery Attacks on White-Box Implementations of the SM4 Block CIpher”。吕继强教授为论文通讯作者,团队硕士生陈泽萱为论文第一作者。

RSA会议由计算机图灵奖获得者、现代密码学开拓者、RSA公钥加密算法发明者所创立的RSA公司于1991年创办,是国际信息安全领域非常具有影响力的行业盛会,其中的密码学家专题CT-RSA至今已举办25届,每年接收20左右篇论文。

白盒密码实现是为了在白盒安全场景(即攻击者不仅可以获得密码实现的输入与输出,还完全掌控密码实现运行环境,获取所有运行信息)中保障信息安全性,以软件实现代替可信硬件,降低密码部署的成本,增加密码使用的便捷性。国际上自2002年起一直普遍关注ISO国际标准/美国高级加密标准AES分组密码的白盒实现,而国内自2009年起也普遍关注ISO国际标准/我国国家标准SM4分组密码的白盒实现。

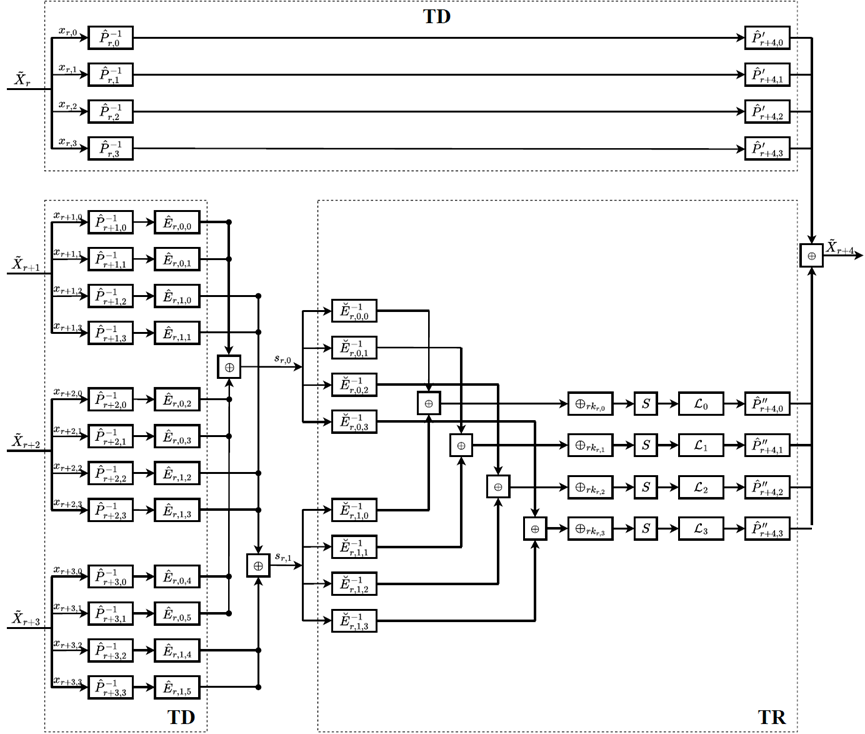

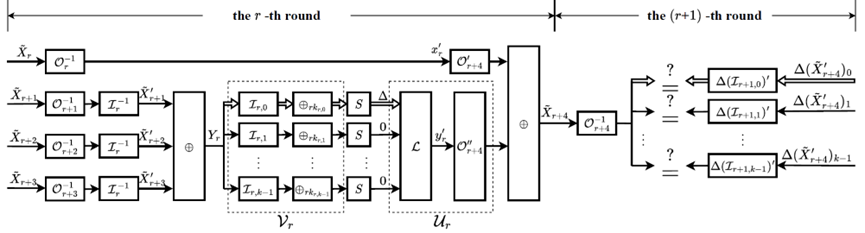

本论文首先利用Derbez等人的仿射等价算法恢复出白盒SM4实现方案轮函数所有可能的白盒编码,然后利用差分中间相遇思想筛选出正确的白盒编码,最后借助于SM4分组密码密钥生成公式,给出了对2009年以来基于仿射编码的白盒SM4实现方案的密钥恢复攻击,首次显示了十五年来所有这些白盒SM4实现方案都是很不安全的。

该研究成果和团队2022年对白盒AES实现方案的碰撞性密钥恢复攻击研究成果(Jiqiang Lu*, Mingxue Wang, Can Wang, Chen Yang: Collision-based attacks on white-box implementations of the AES block cipher, Proceedings of SAC 2022 — The 29th International Conference on Selected Areas in Cryptography)显示了尽管已被研究了20多年,AES分组密码仍缺乏超越实际攻击复杂度级别的明密文带外部编码的白盒实现方案,SM4分组密码也缺乏超越实际攻击复杂度级别的明密文带外部编码的白盒实现方案,研究者需探索新的白盒实现设计方法。

发表情况:

发表时间:

2025.4.4

会议基本信息:

CT-RSA 2025 — The Cryptographers' Track at the RSA Conference 2025, 28 April–1 May 2025, San Francisco, USA。

论文名称:

《Affine Equivalence-Based Key-Recovery Attacks on White-Box Implementations of the SM4 Block CIpher》

论文关键词:

白盒密码实现,SM4分组密码,仿射等价,自等价

论文作者:

陈泽萱,吕继强(通讯作者)

指导老师:

吕继强

论文摘要:

利用2018年Derbez等人的仿射等价算法,借助于SM4分组密码密钥生成公式,给出了对2009年以来基于仿射编码的白盒SM4实现方案的仿射等价密钥恢复攻击。

论文发表链接:

https://doi.org/10.1007/978-3-031-88661-4_17

论文相关图片:

近日,我院吕继强教授团队在CT-RSA(Cryptographers' Track at the RSA Conference)国际会议发表了我国国家标准SM4分组密码白盒实现领域的最新研究成果“Affine Equivalence-Based Key-Recovery Attacks on White-Box Implementations of the SM4 Block CIpher”。吕继强教授为论文通讯作者,团队硕士生陈泽萱为论文第一作者。

RSA会议由计算机图灵奖获得者、现代密码学开拓者、RSA公钥加密算法发明者所创立的RSA公司于1991年创办,是国际信息安全领域非常具有影响力的行业盛会,其中的密码学家专题CT-RSA至今已举办25届,每年接收20左右篇论文。

白盒密码实现是为了在白盒安全场景(即攻击者不仅可以获得密码实现的输入与输出,还完全掌控密码实现运行环境,获取所有运行信息)中保障信息安全性,以软件实现代替可信硬件,降低密码部署的成本,增加密码使用的便捷性。国际上自2002年起一直普遍关注ISO国际标准/美国高级加密标准AES分组密码的白盒实现,而国内自2009年起也普遍关注ISO国际标准/我国国家标准SM4分组密码的白盒实现。

本论文首先利用Derbez等人的仿射等价算法恢复出白盒SM4实现方案轮函数所有可能的白盒编码,然后利用差分中间相遇思想筛选出正确的白盒编码,最后借助于SM4分组密码密钥生成公式,给出了对2009年以来基于仿射编码的白盒SM4实现方案的密钥恢复攻击,首次显示了十五年来所有这些白盒SM4实现方案都是很不安全的。

该研究成果和团队2022年对白盒AES实现方案的碰撞性密钥恢复攻击研究成果(Jiqiang Lu*, Mingxue Wang, Can Wang, Chen Yang: Collision-based attacks on white-box implementations of the AES block cipher, Proceedings of SAC 2022 — The 29th International Conference on Selected Areas in Cryptography)显示了尽管已被研究了20多年,AES分组密码仍缺乏超越实际攻击复杂度级别的明密文带外部编码的白盒实现方案,SM4分组密码也缺乏超越实际攻击复杂度级别的明密文带外部编码的白盒实现方案,研究者需探索新的白盒实现设计方法。